Для интеграции Пачка используется OpenID Connect протокол.

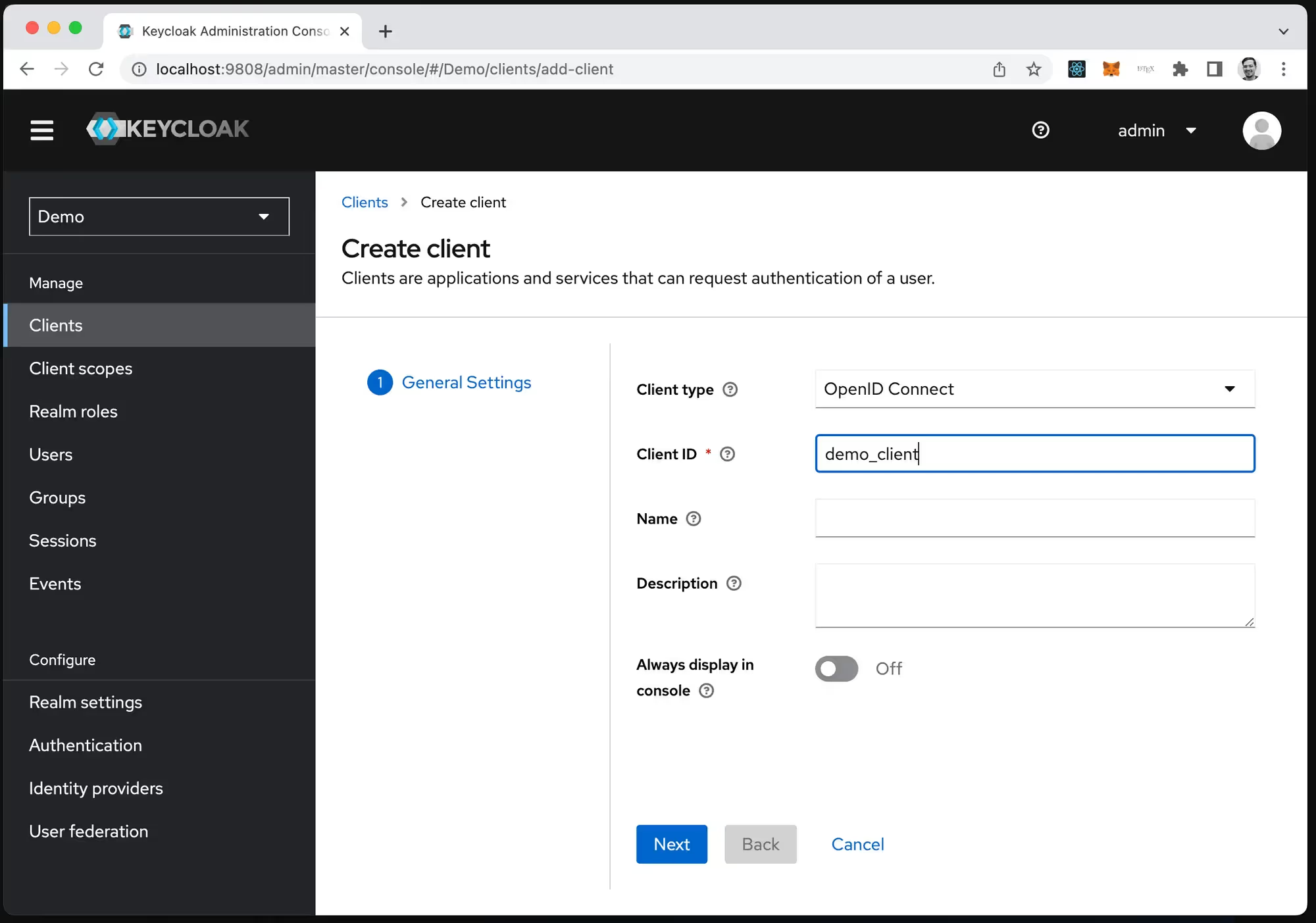

Перейдите в Realm, который будет использоваться в интеграции с Пачкой. Realm не должен быть Master.

Создайте новый Client и сообщите нам его имя.

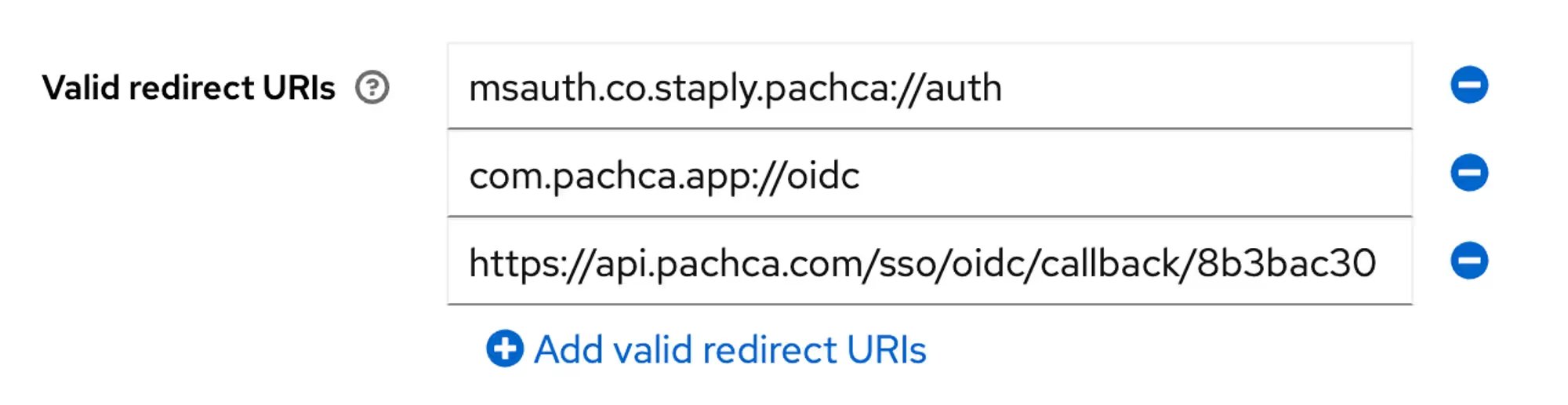

Укажите в разделе Valid redirect URIs:

Client authentication должен быть включён.

В Credentials скопируйте Secret и сообщите его нам.

Для наглядности, мы опишем процесс передачи атрибута из Windows ADFS через Keycloak в Пачку.

На первом шаге необходимо настроить передачу атрибутов в Keycloak.

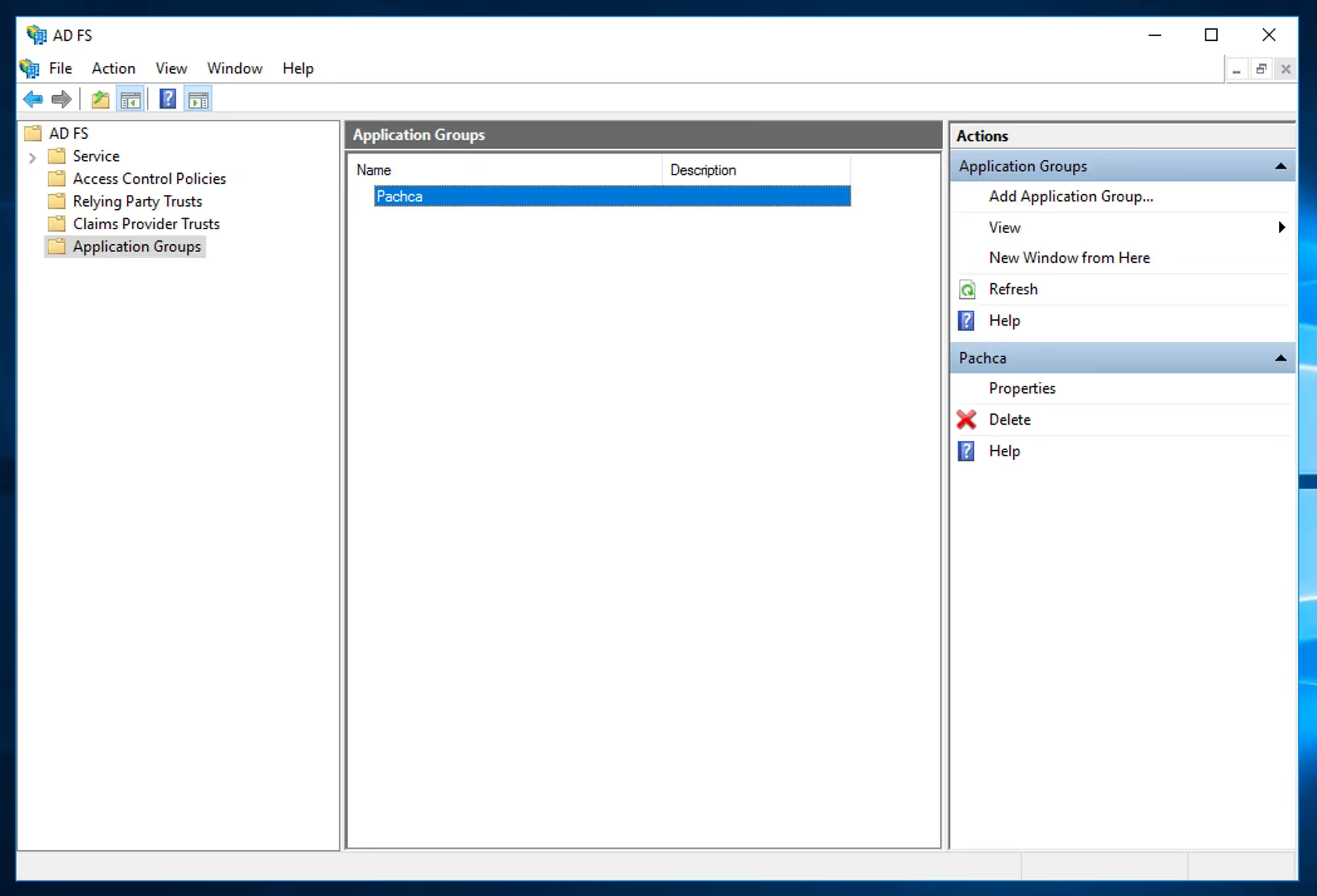

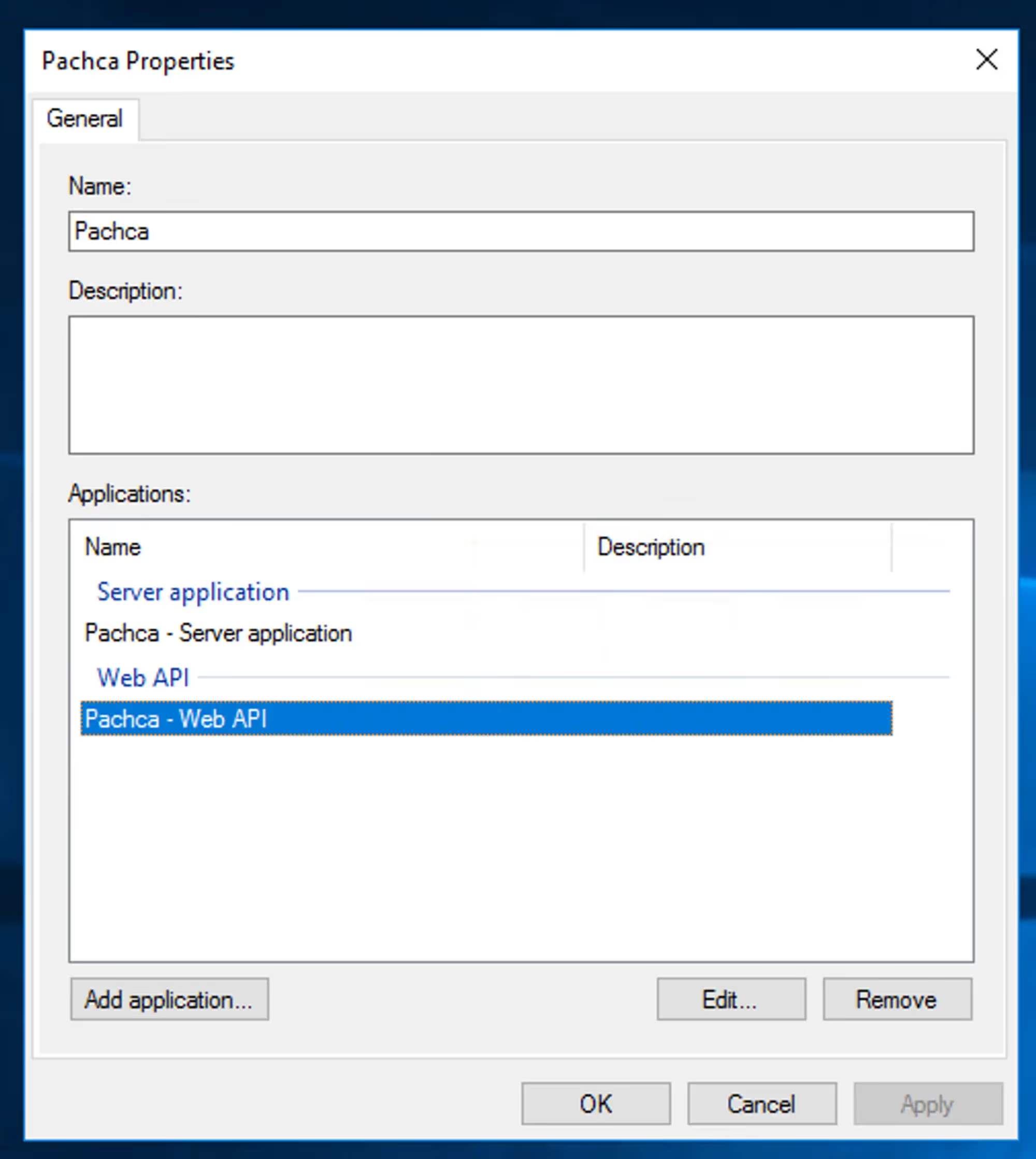

В ADFS менеджере открываем настройки приложения созданного для Пачки.

Нажимаем на "Edit…" 👇

На вкладке "Issuance Transform Rules" нажимаем "Edit Rule…"

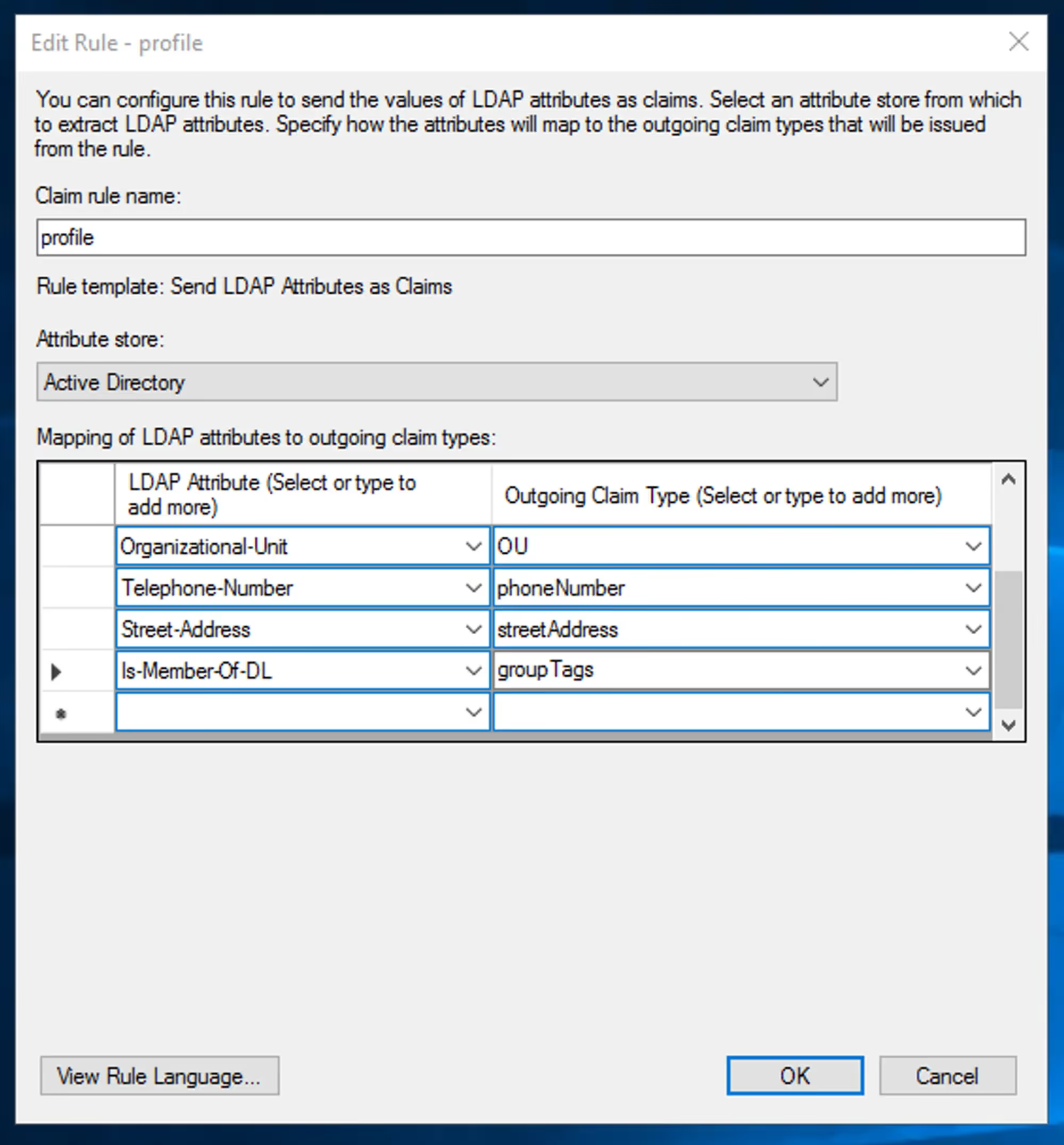

Заполняем табличку необходимыми вам атрибутами.

Например, для передачи групп сотрудника необходимо выбрать поле "Is-Member-Of-DL".

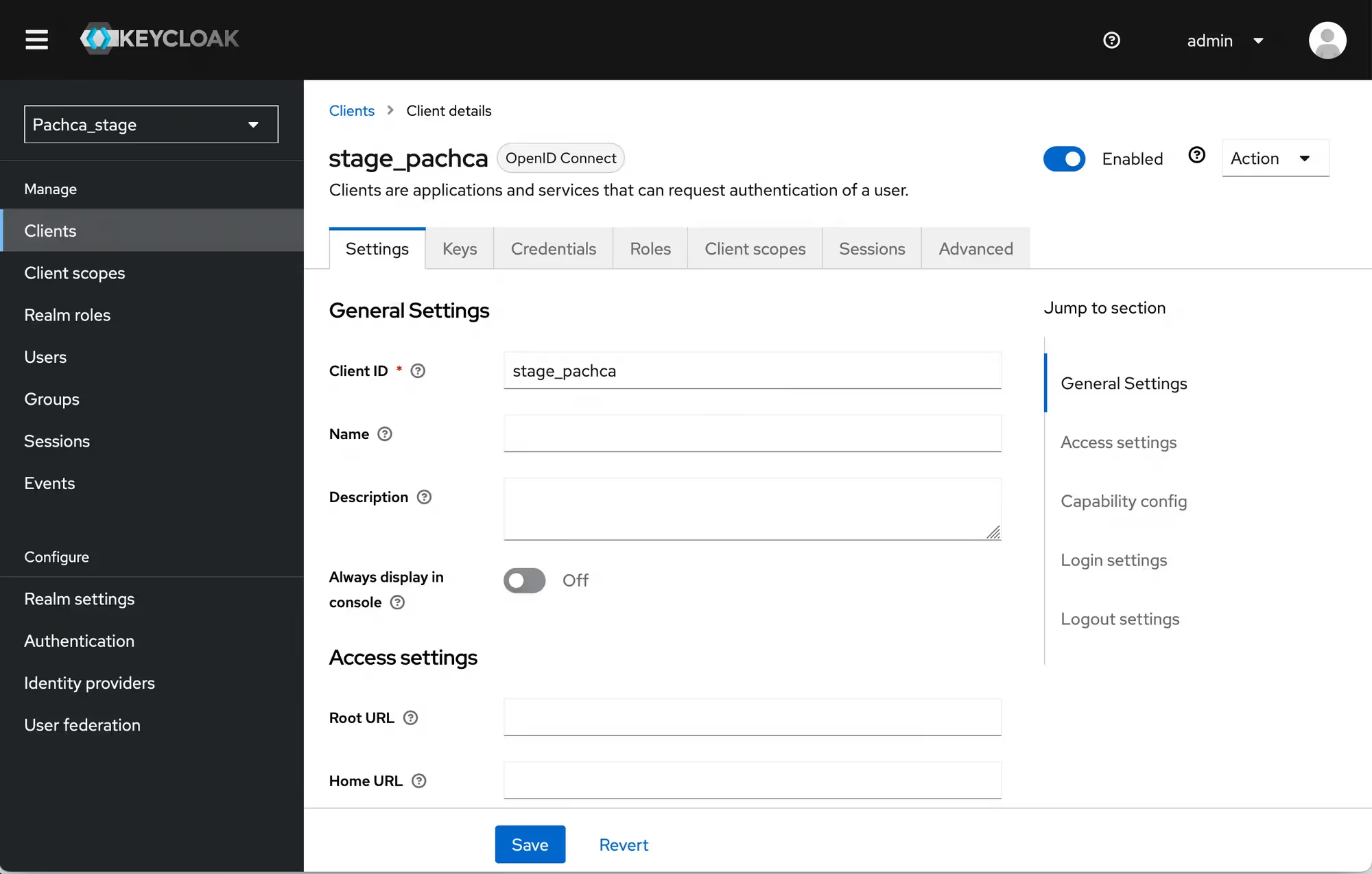

Перейти в Keycloak в настройки клиента созданного для Пачки в разделе "Clients".

Перейти в раздел "Client scopes"

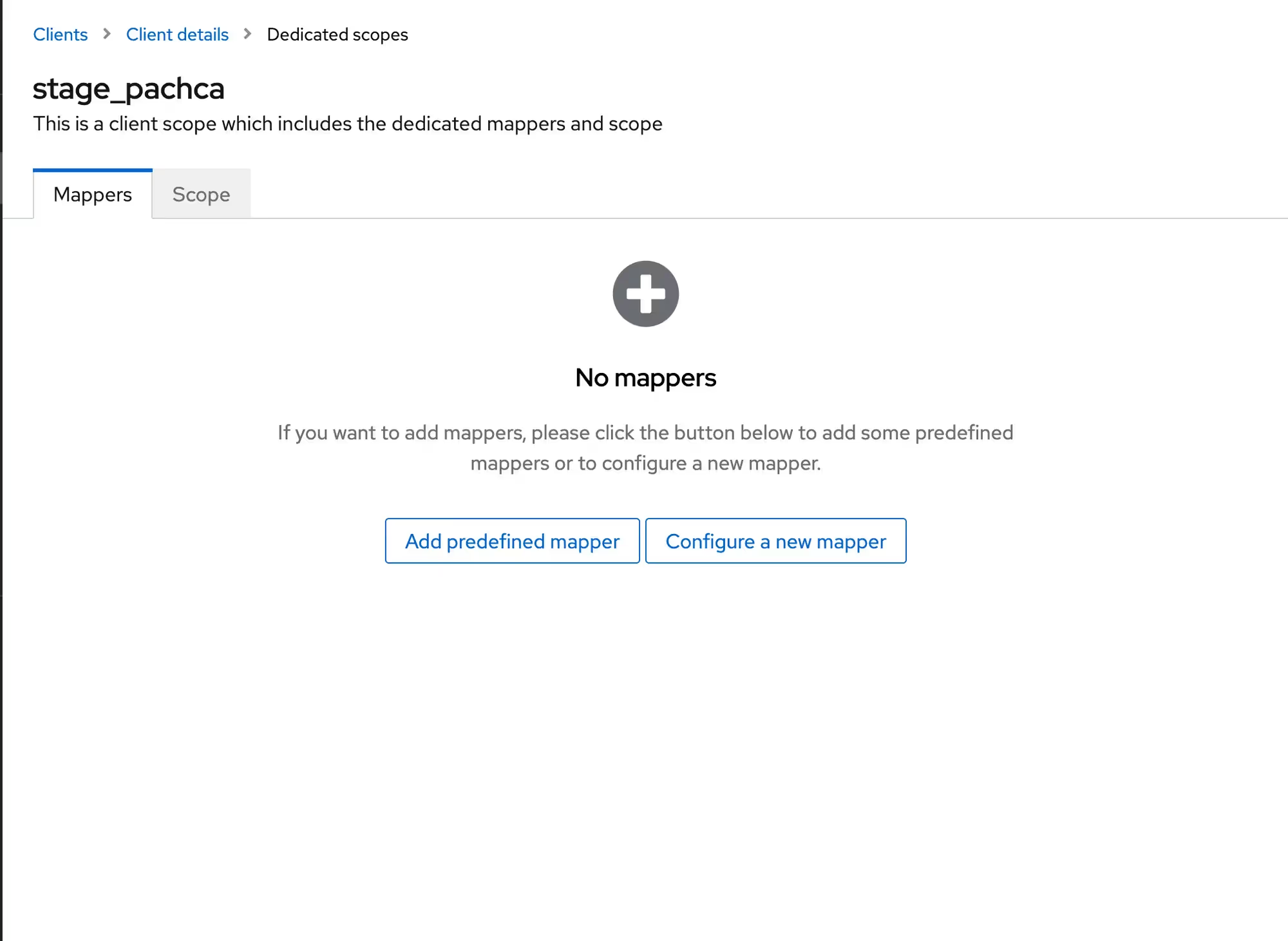

Нажать на первый элемент в списке "<название клиента>-dedicated".

Нажать "Configure a new mapper".

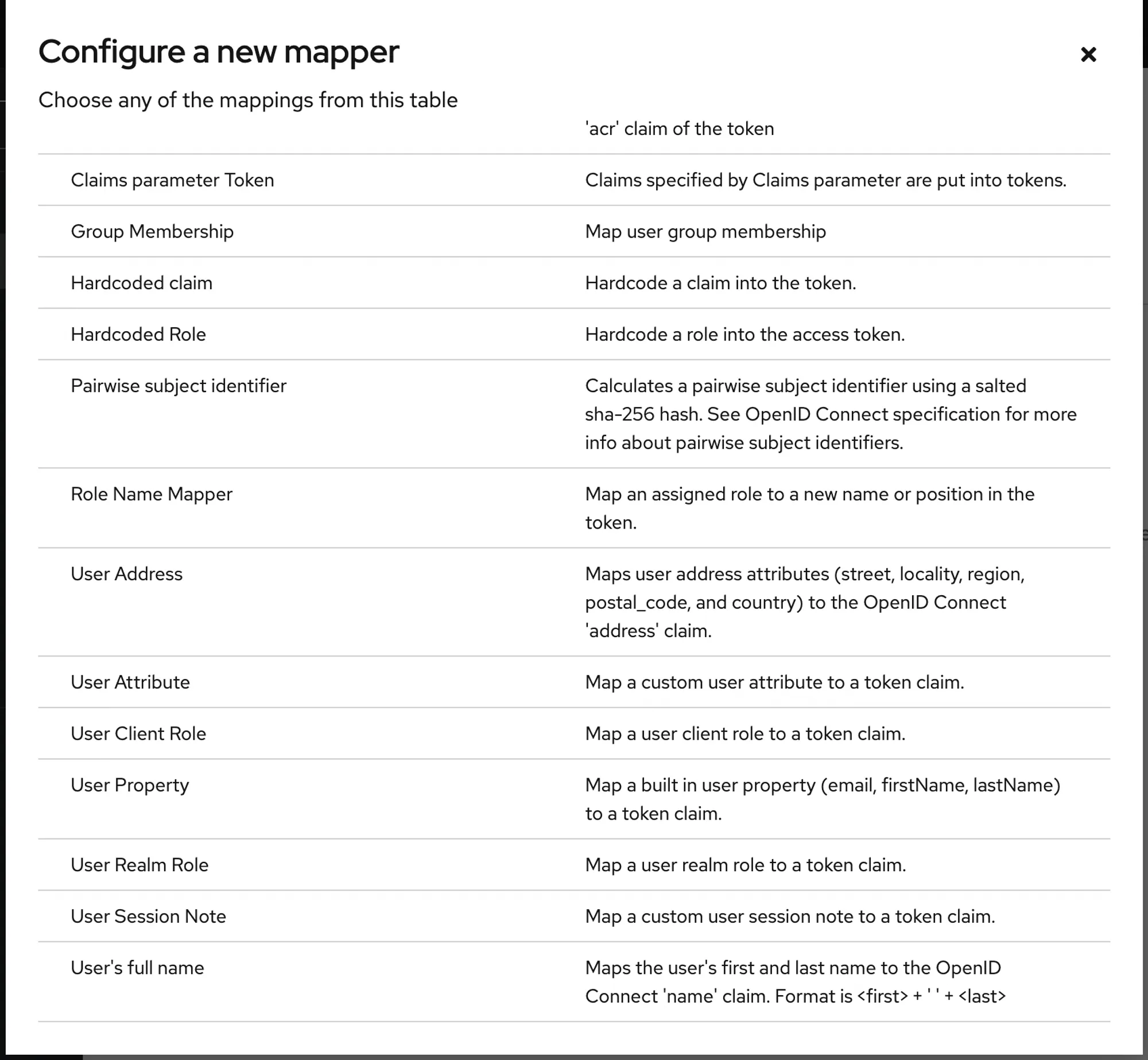

В списке выбрать "User Attribute" 👇

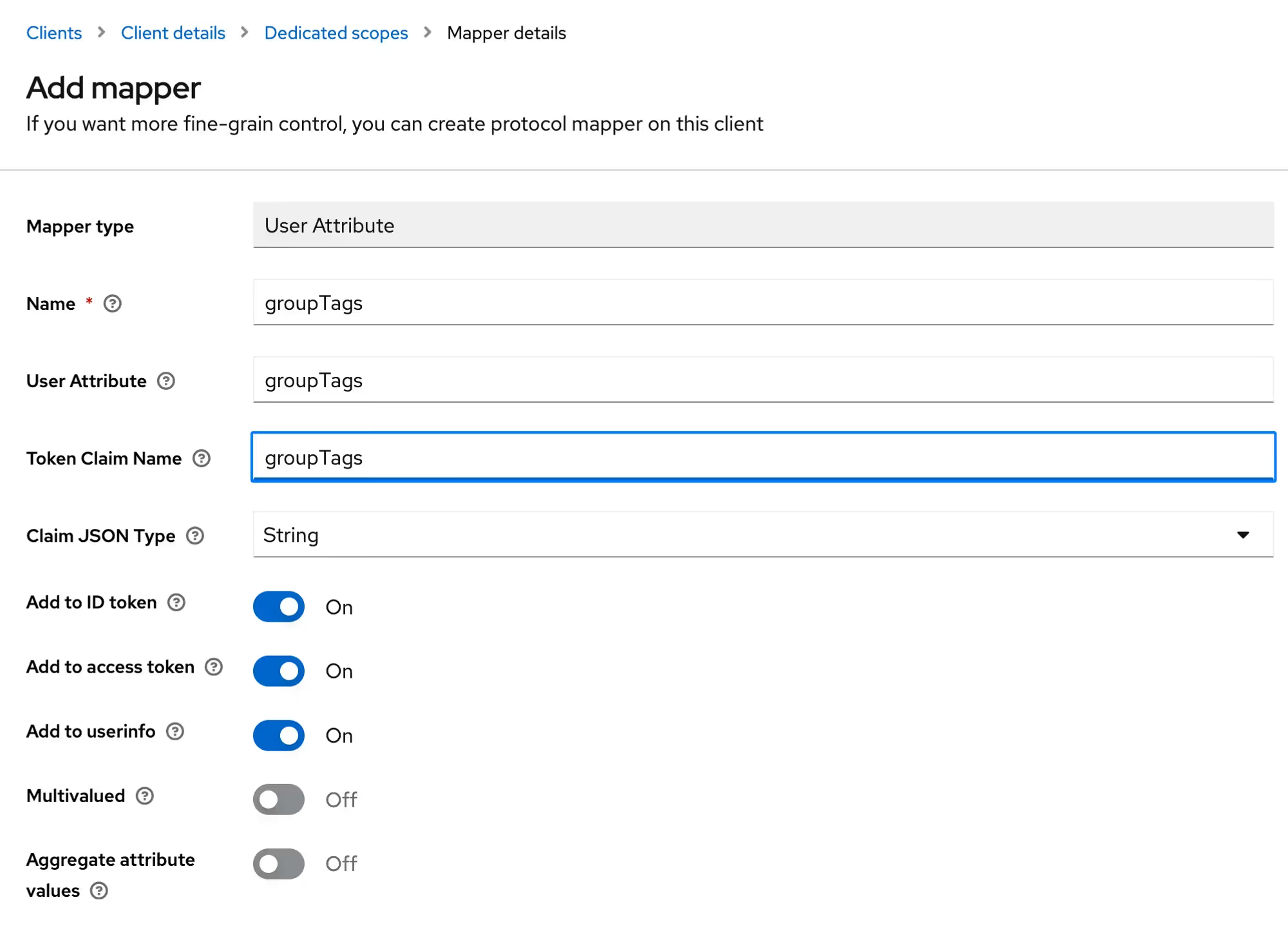

Заполнить форму необходимыми значениями. В примере мы передаём в Пачку значение атрибута "groupTags".

Для работы интеграции тегов в Пачки с группами в Active Directory аттрибут должен иметь такое название.

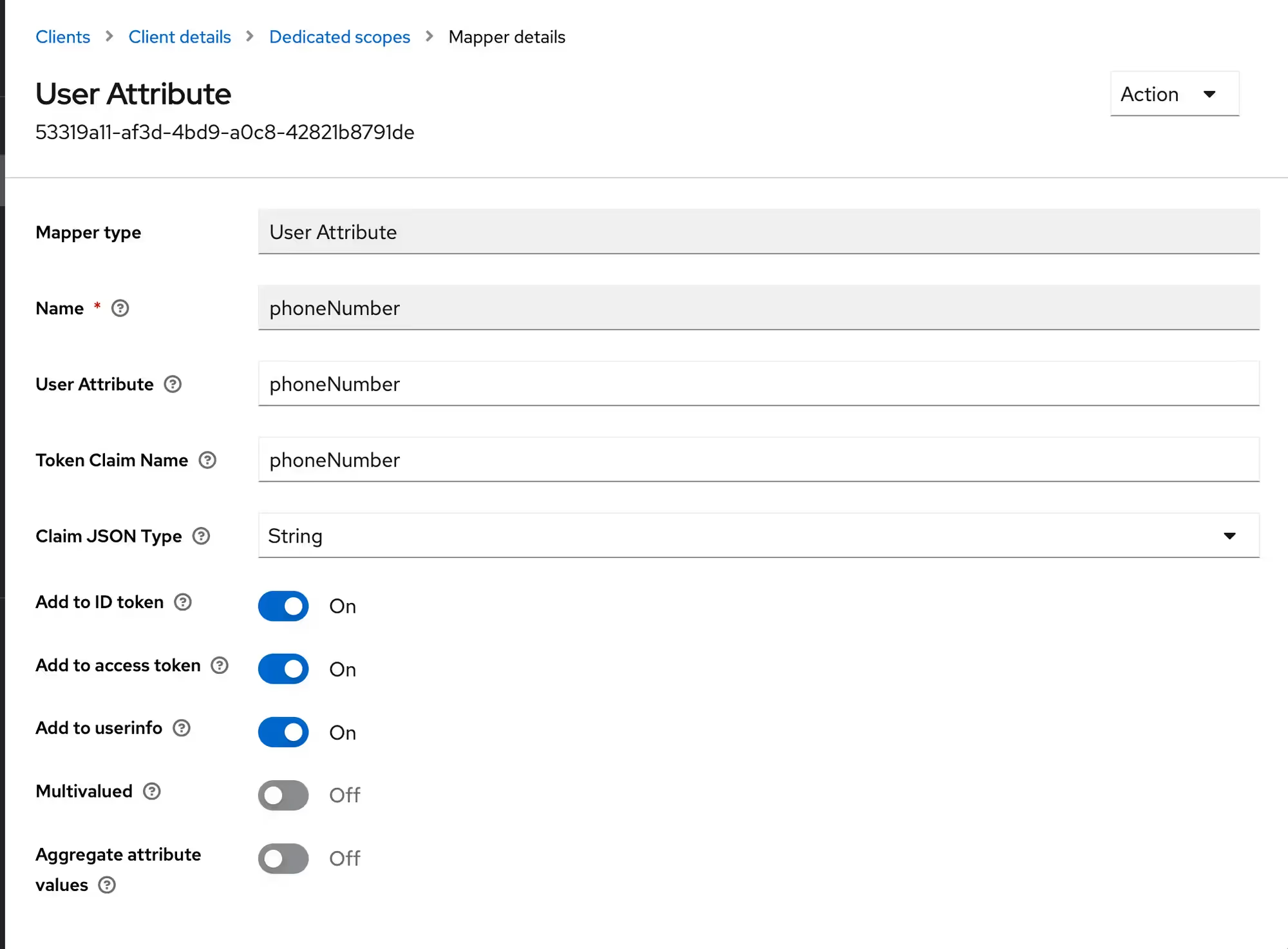

А вот так можно передать в Пачку указанный у сотрудника телефон:

🎉 Готово, теперь при очередном входе по SSO, в Пачку будут переданы новые значения атрибутов сотрудника.

Чтобы добавить в профиль сотрудника в Пачке другие поля, нужно в маппинге указать название атрибута:

Так же вы можете передать в Пачку любые другие текстовые поля, которые есть в вашем каталоге. Например, руководителя сотрудника или его день рождения. Для этого необходимо:

После настройки маппинга сообщите об этом нашей команде поддержки для подключения