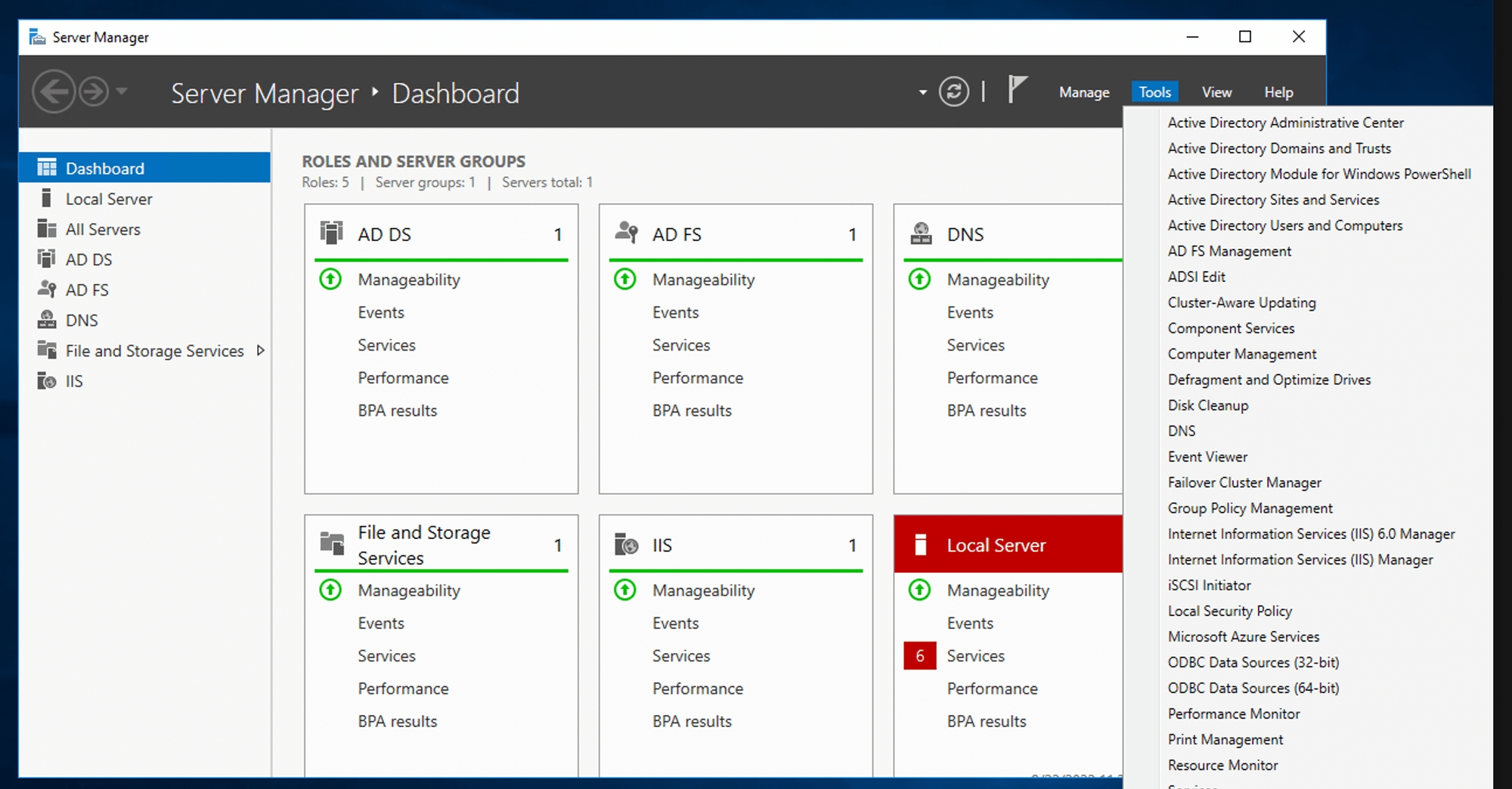

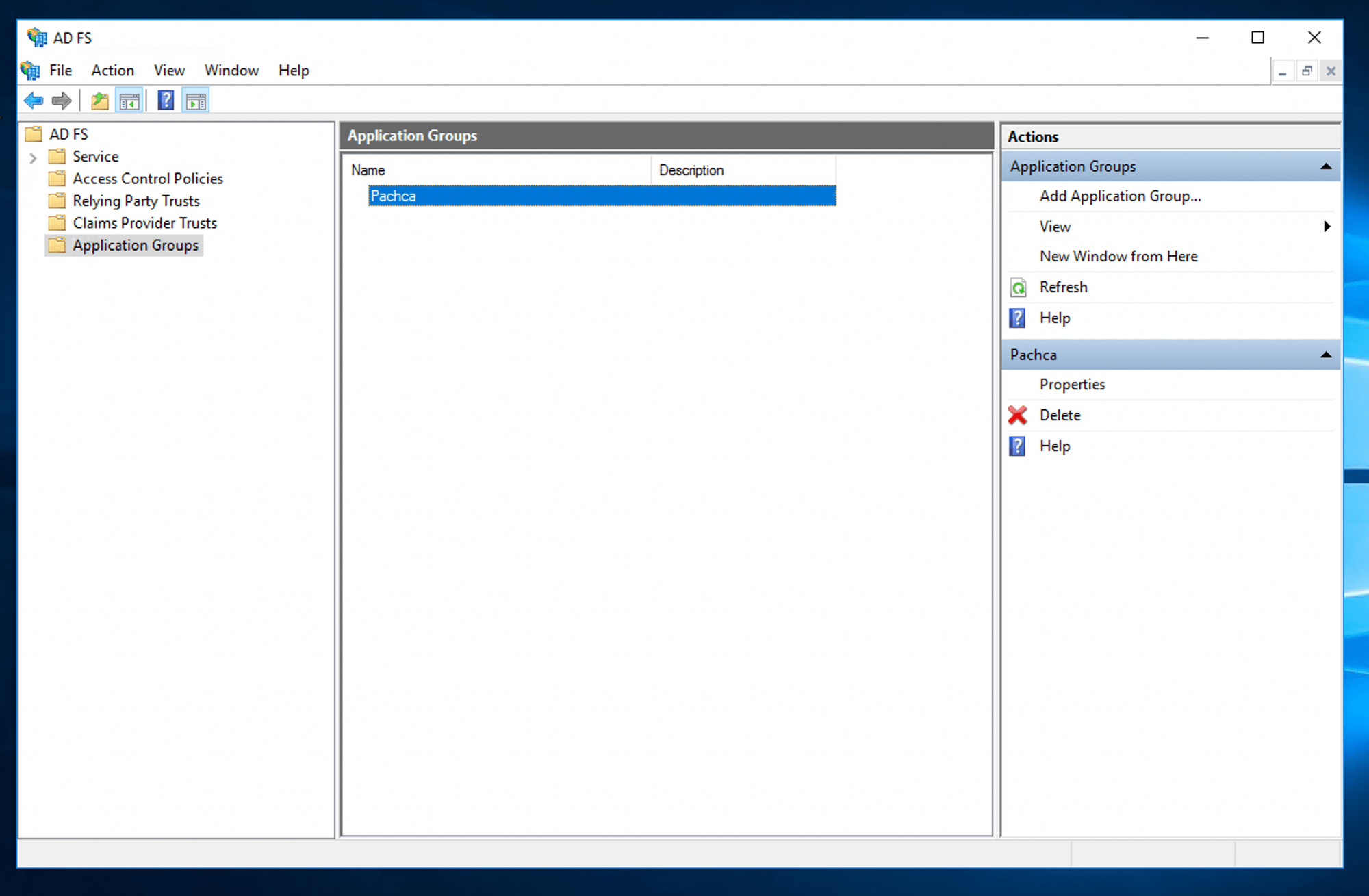

Откройте инструмент администрирования «AD FS Management».

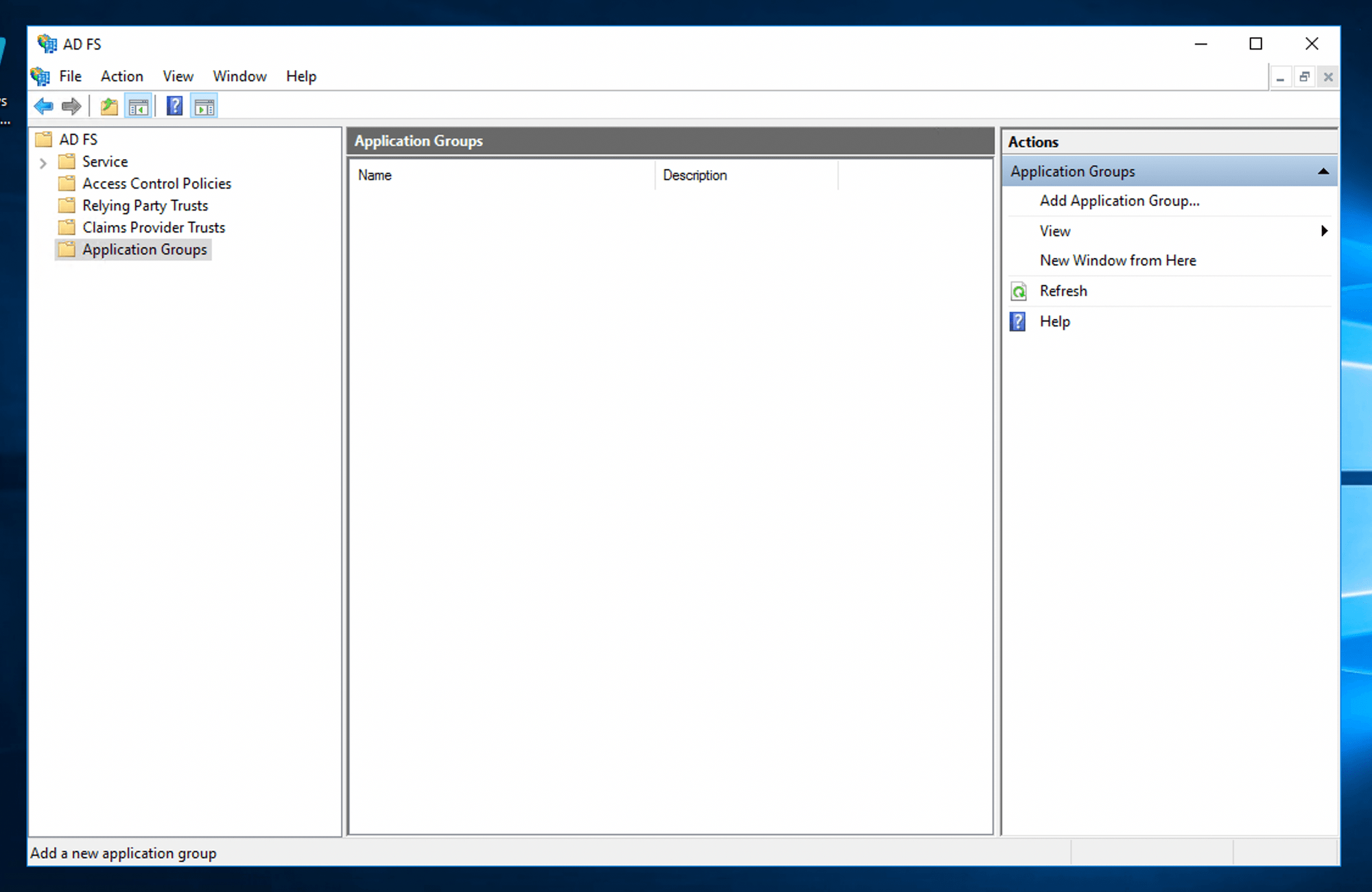

Нажмите на «Add Application Group…».

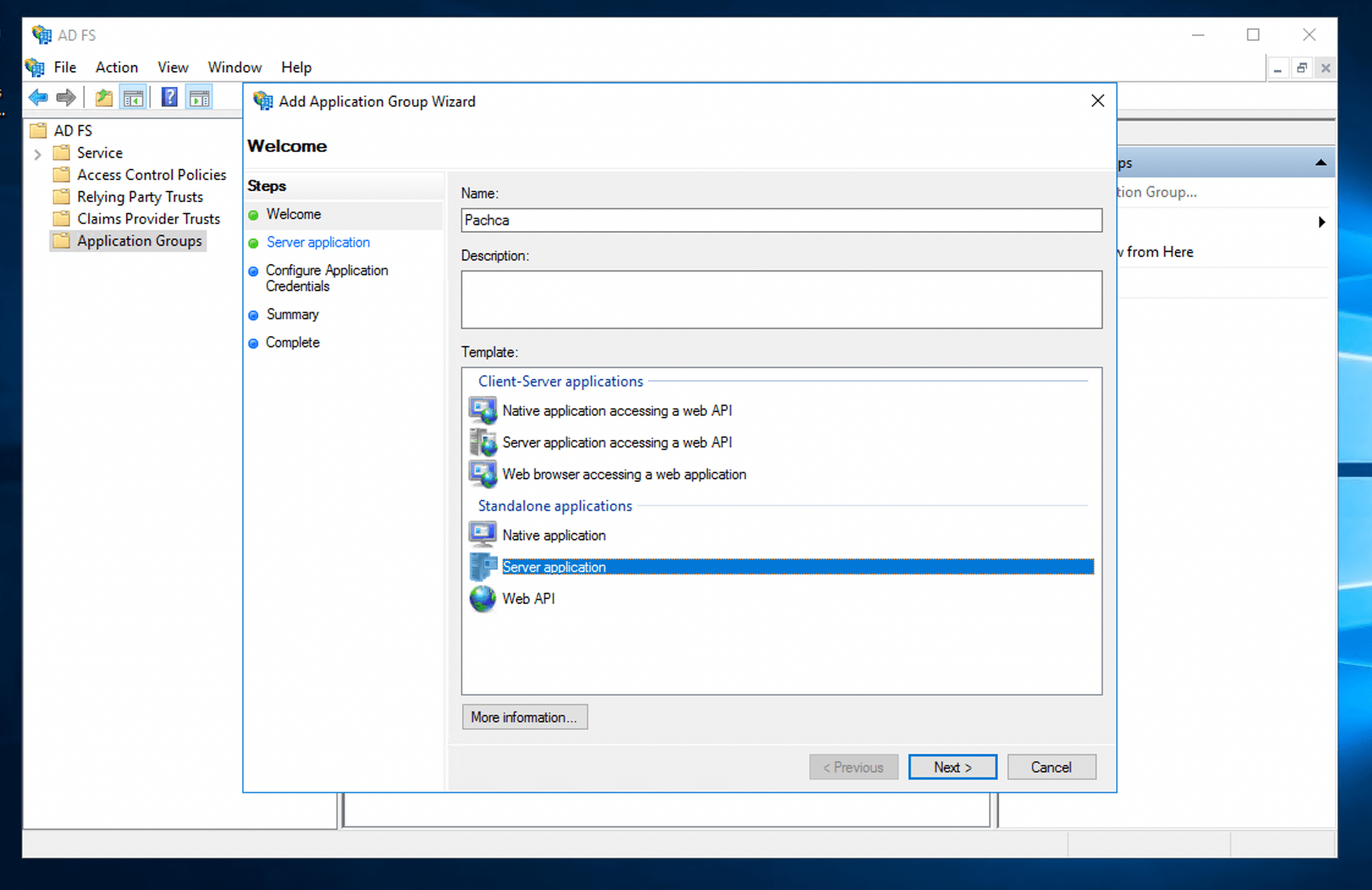

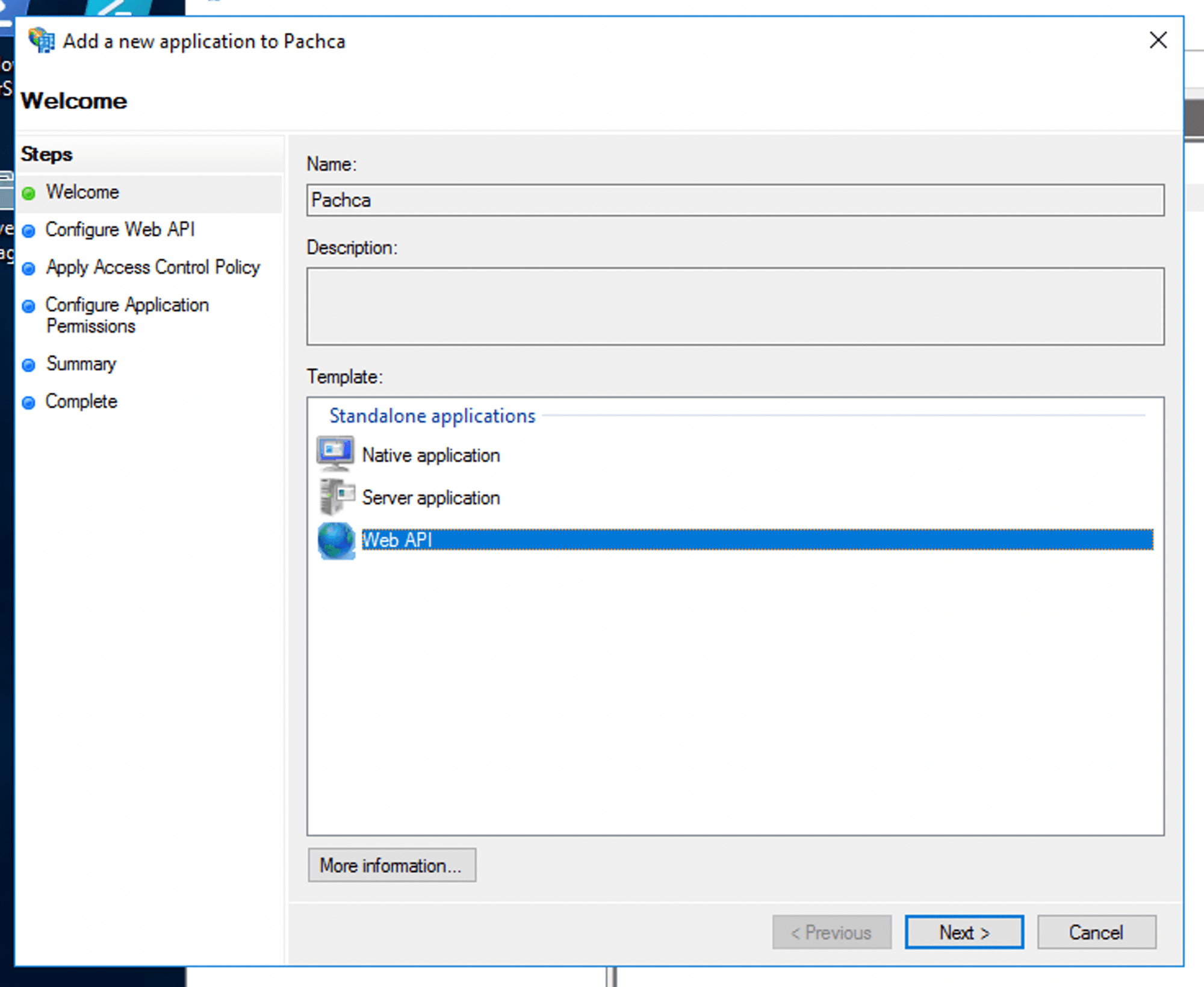

Укажите любое имя (Например «Pachca»).

Укажите тип «Server application» и нажмите «next».

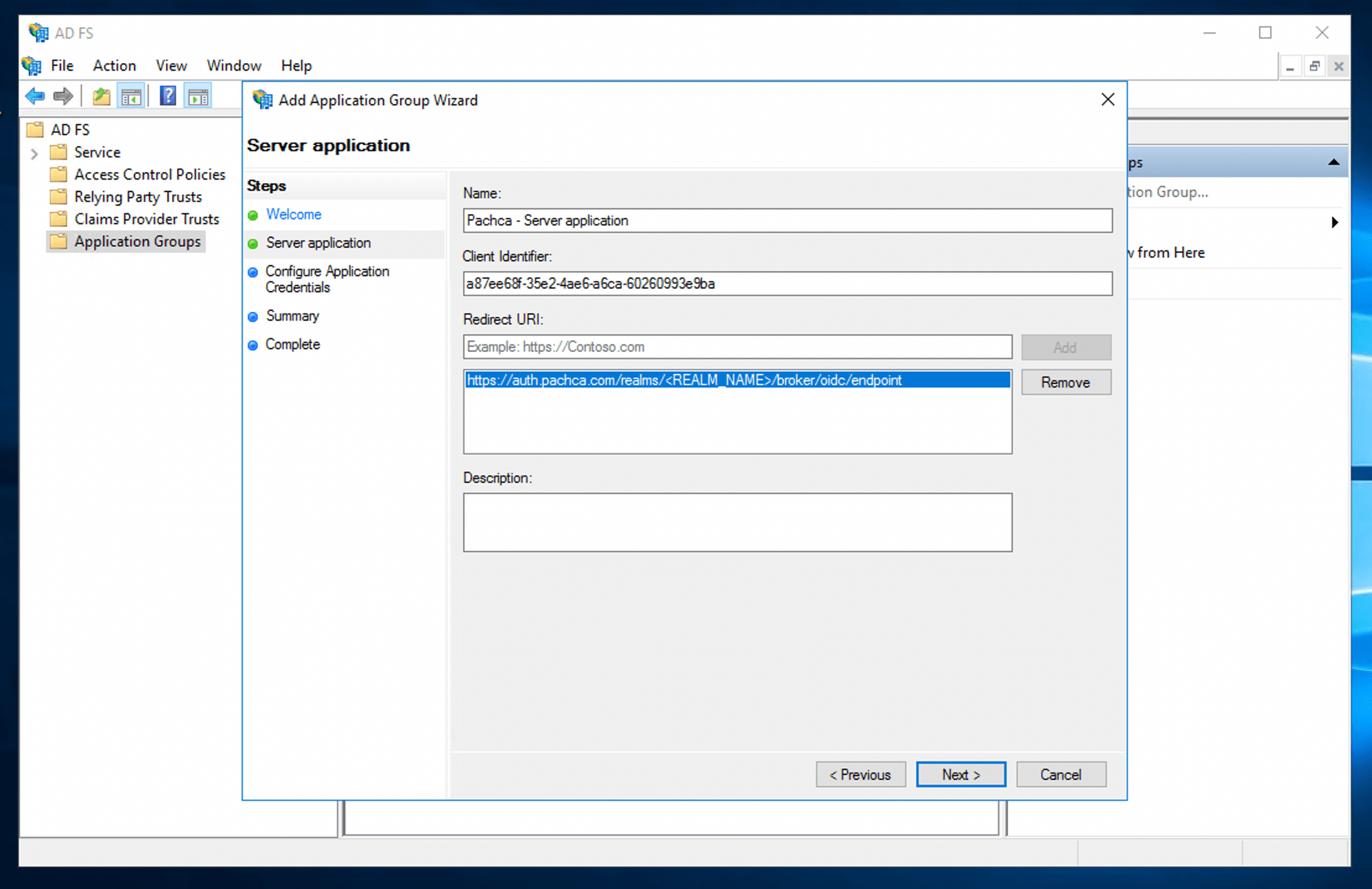

Сохраните значение поля «Client Identifier».

Укажите Redirect URI который мы вам сообщим.

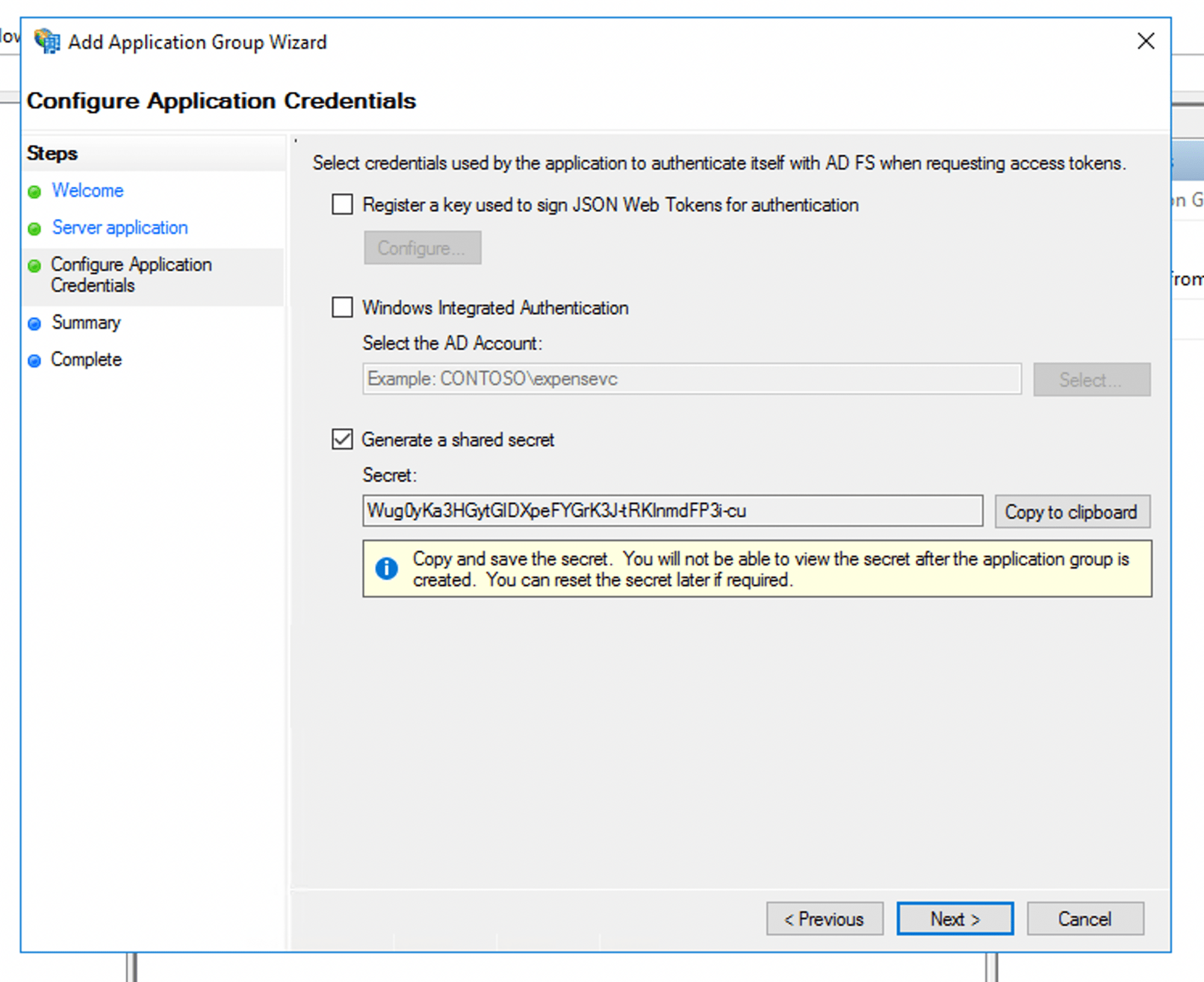

Включите опцию «Generate a shared secret» и скопируйте полученный код.

Сообщите нам значения:

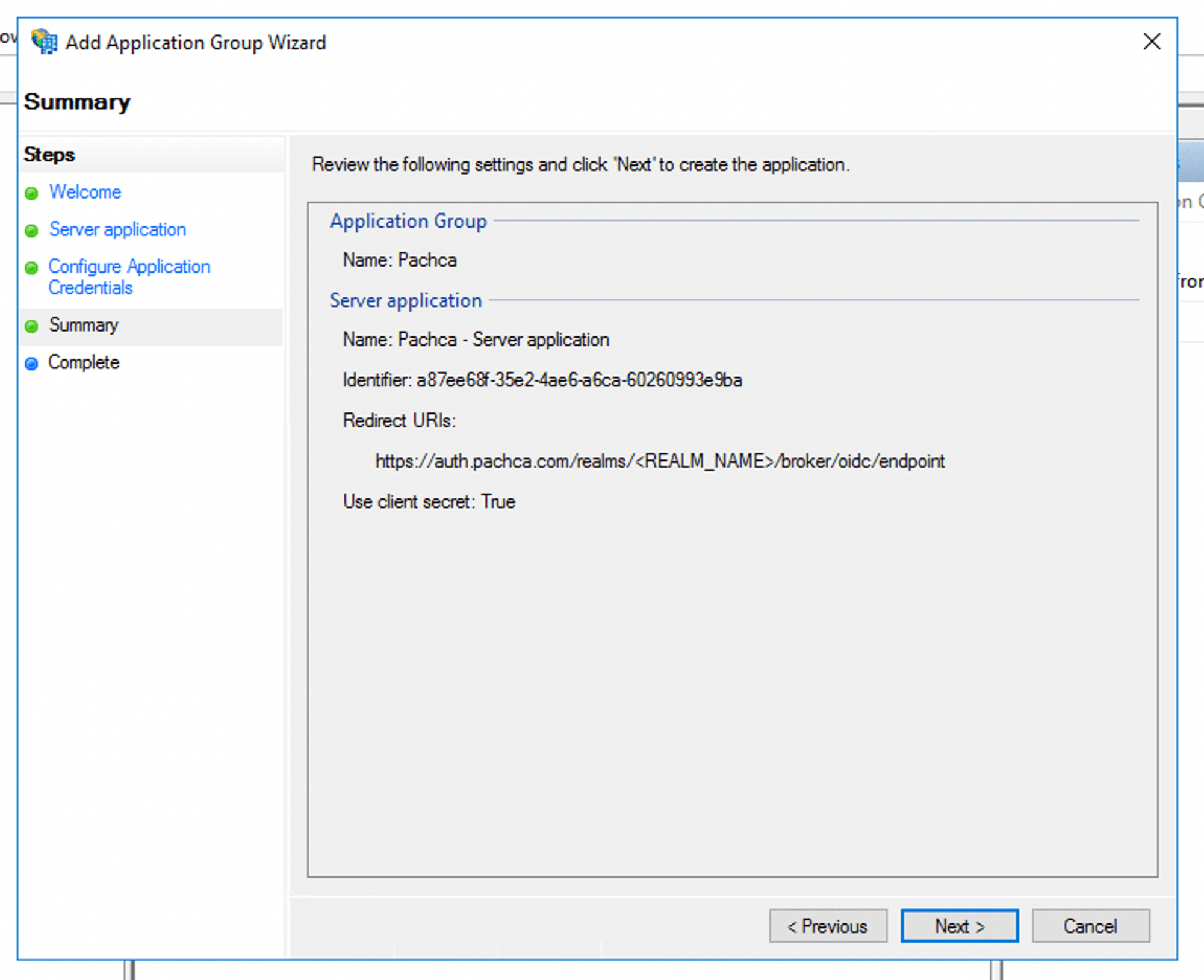

Проверьте получивщуюся конфигурацию и завершайте настройку по нажатию на «Next».

Для работы ADFS по OpenID требуется дополнительная конфигация описанная в https://learn.microsoft.com/en-us/windows-server/identity/ad-fs/development/custom-id-tokens-in-ad-fs

Выберите созданный объект и нажмите на «Properties».

В настройках объекта нажмите на «Add application».

Укажите тип «Web API».

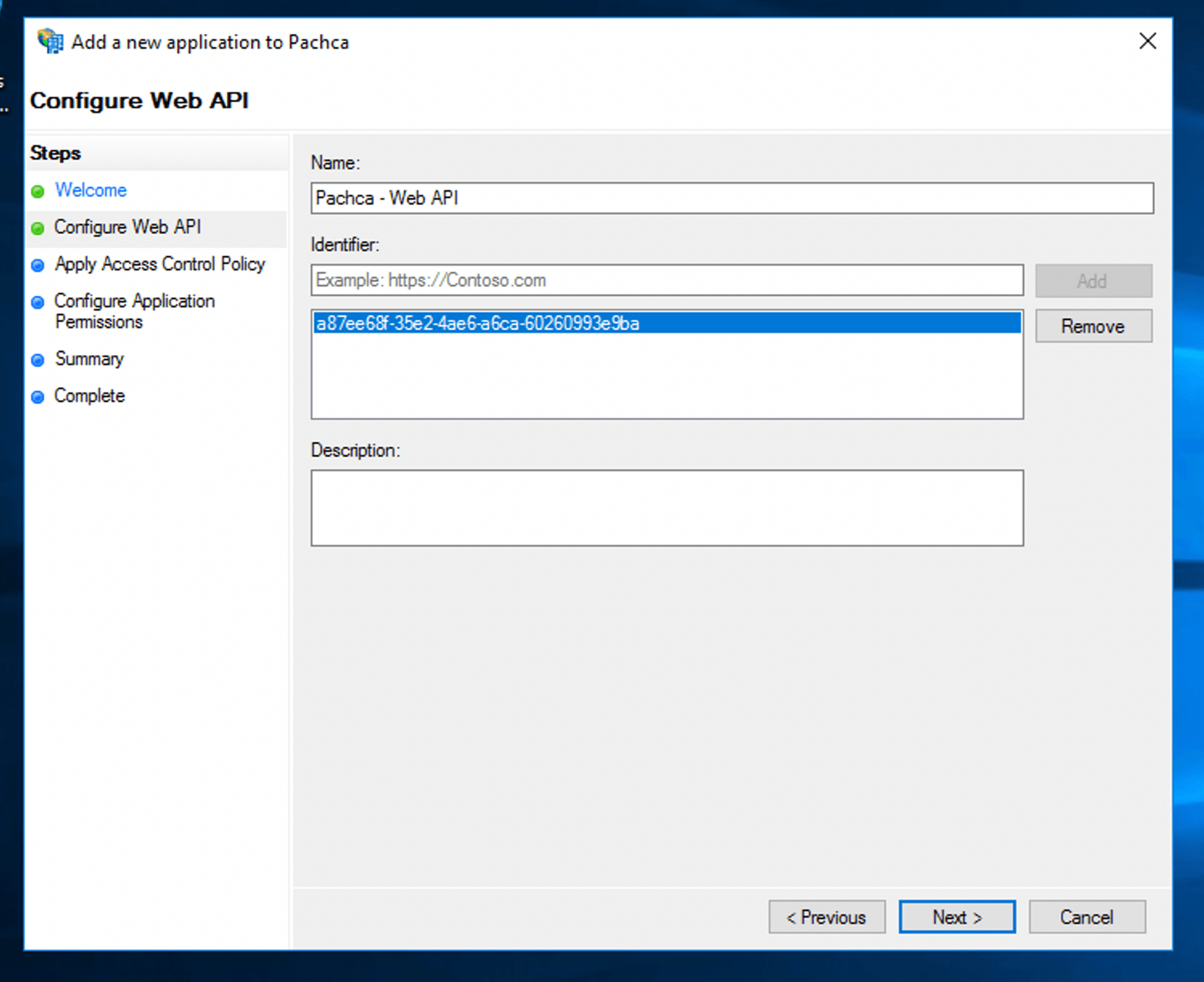

В поле «Identifier» укажите ваш «Client Identifier».

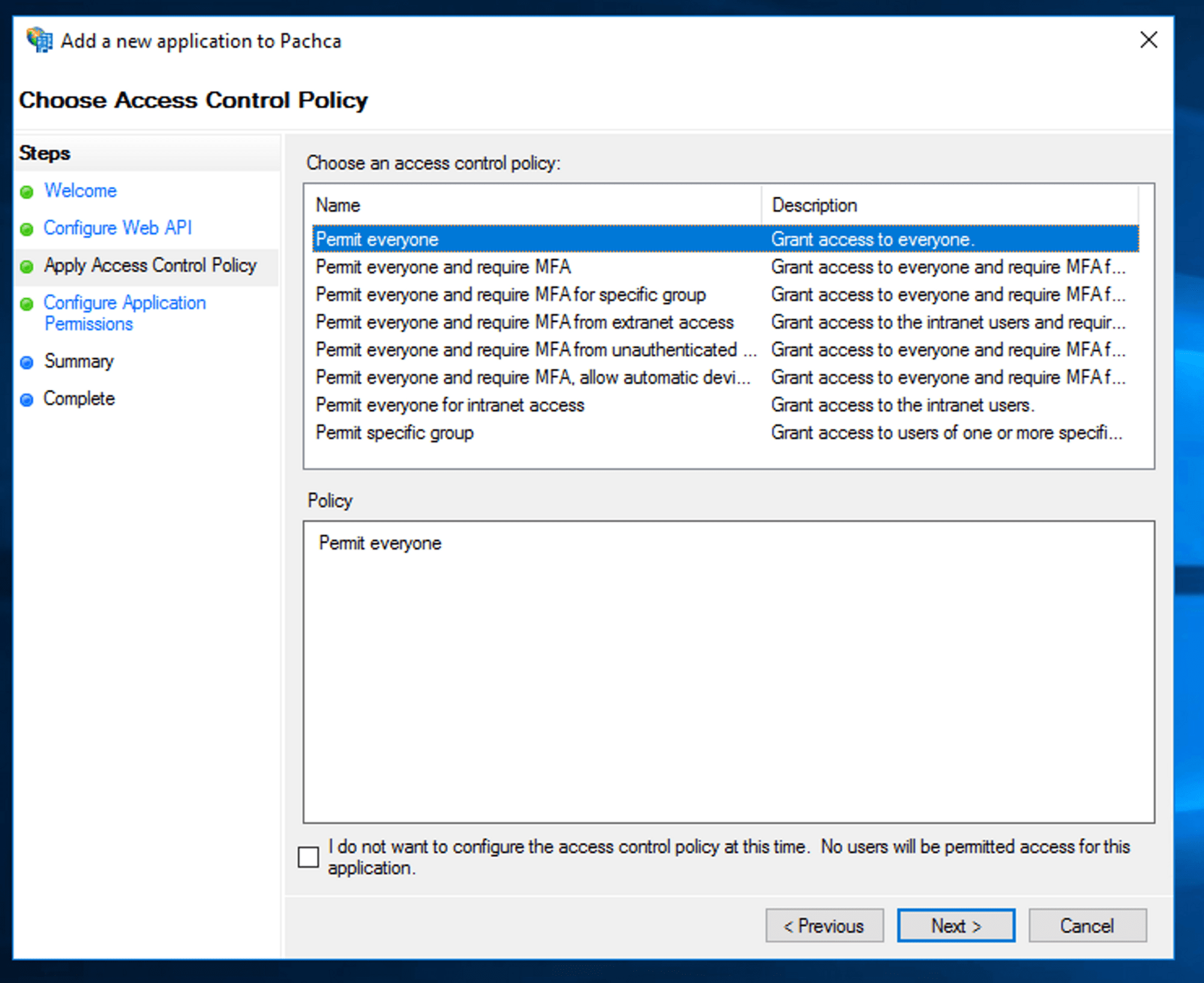

«Access Control Policy» оставьте выбранным «Permit everyone» за исключением ситуации, когда вам потребуется более тонкая настройка прав по работе ваших пользователей с приложением аутентификации.

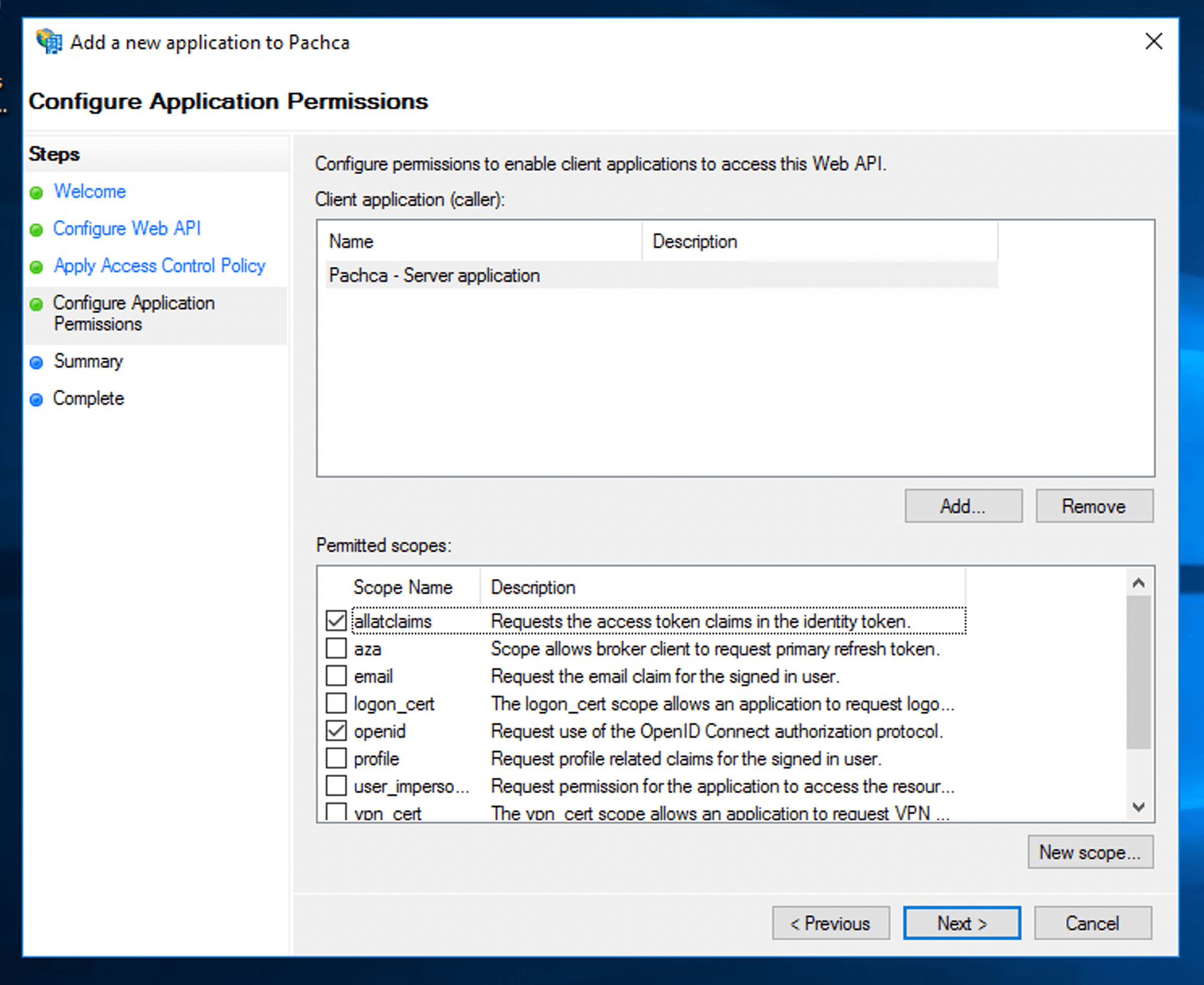

В разделе «Permitted scopes» выберите «allatclaims» и «openid».

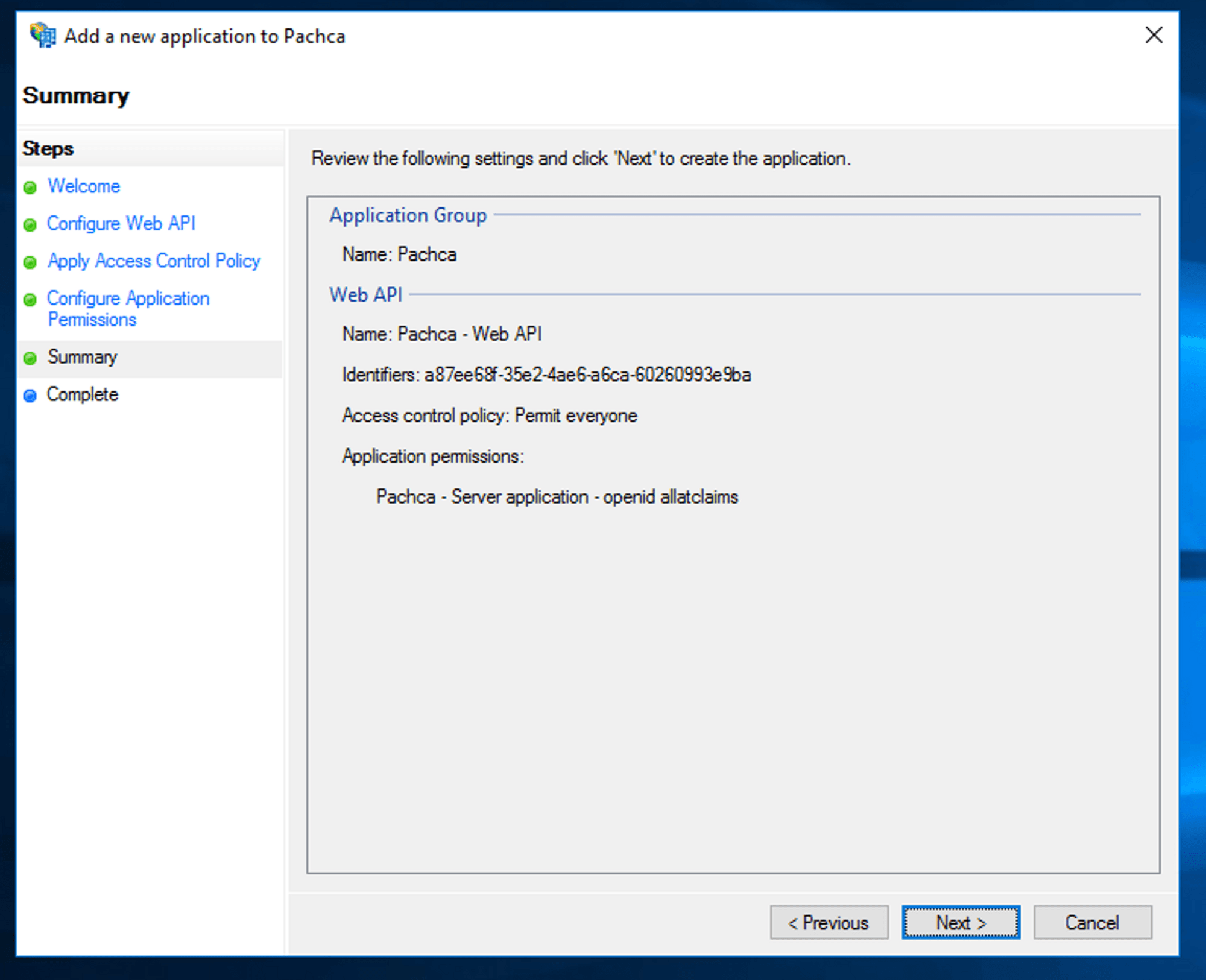

Проверьте настройки и завершайте конфигурацию.

Для работы Пачке необходимы данные о пользователе, для чего необходимо настроить их передачу в токене OpenID.

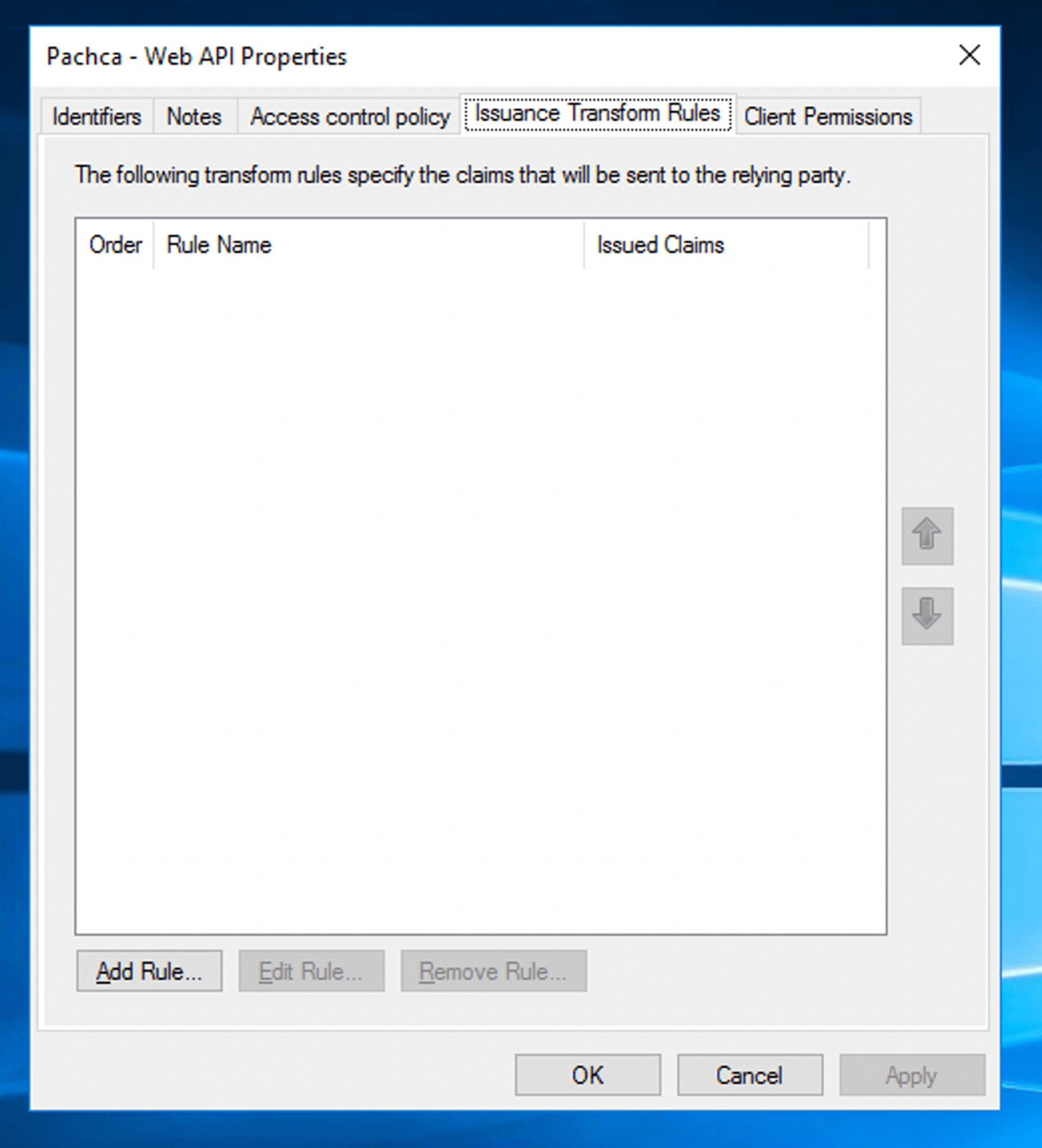

Выберите созданное «Web API» и нажмите «Edit».

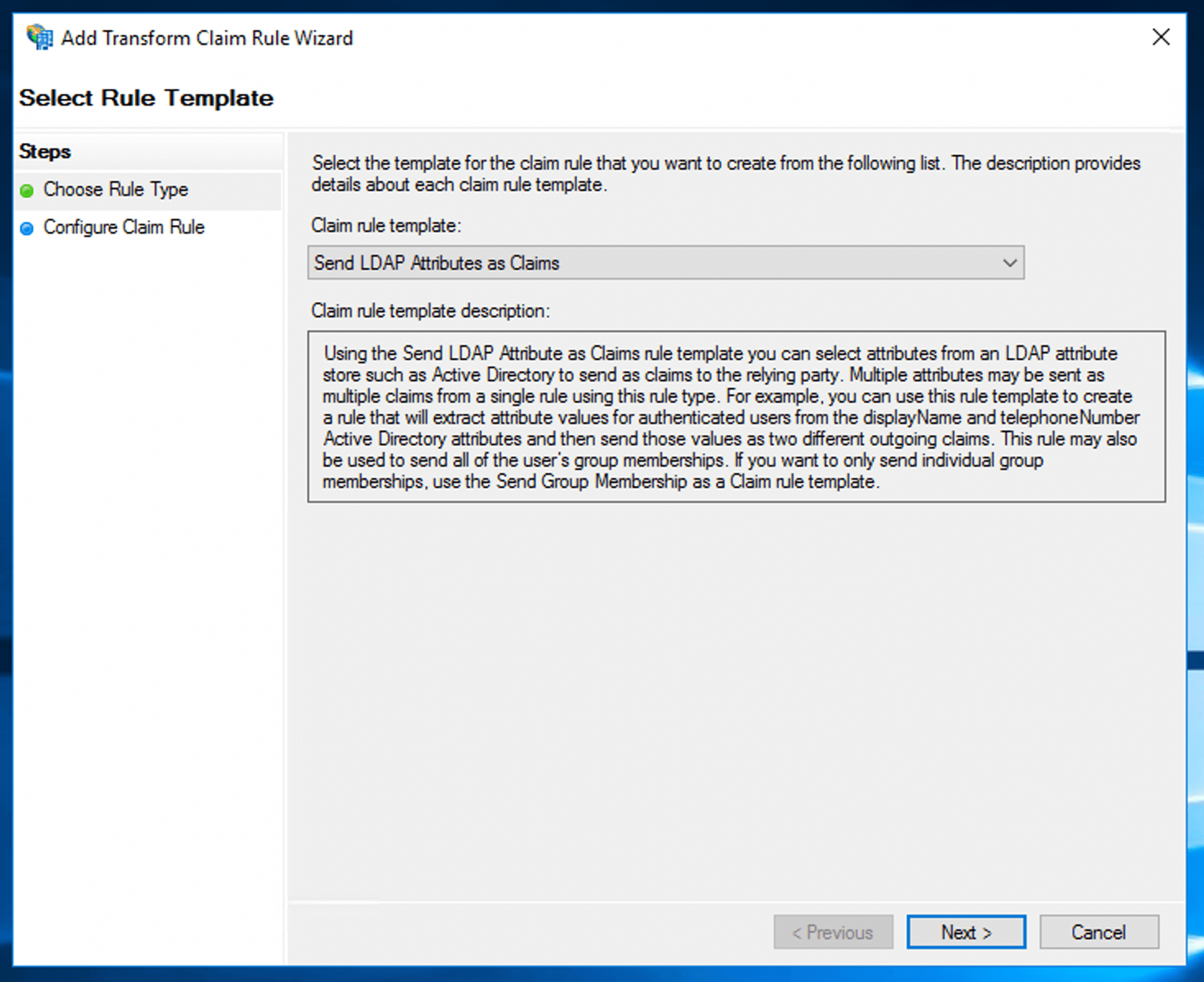

Перейтиде в таб «Issuance Tranform Rules» и нажмите «Add Rule…».

Нажмите «Next».

Укажите в поле «Claim rule name» любое название (например «User profile»).

В поле «Attribute store» укажите «Active Directory».

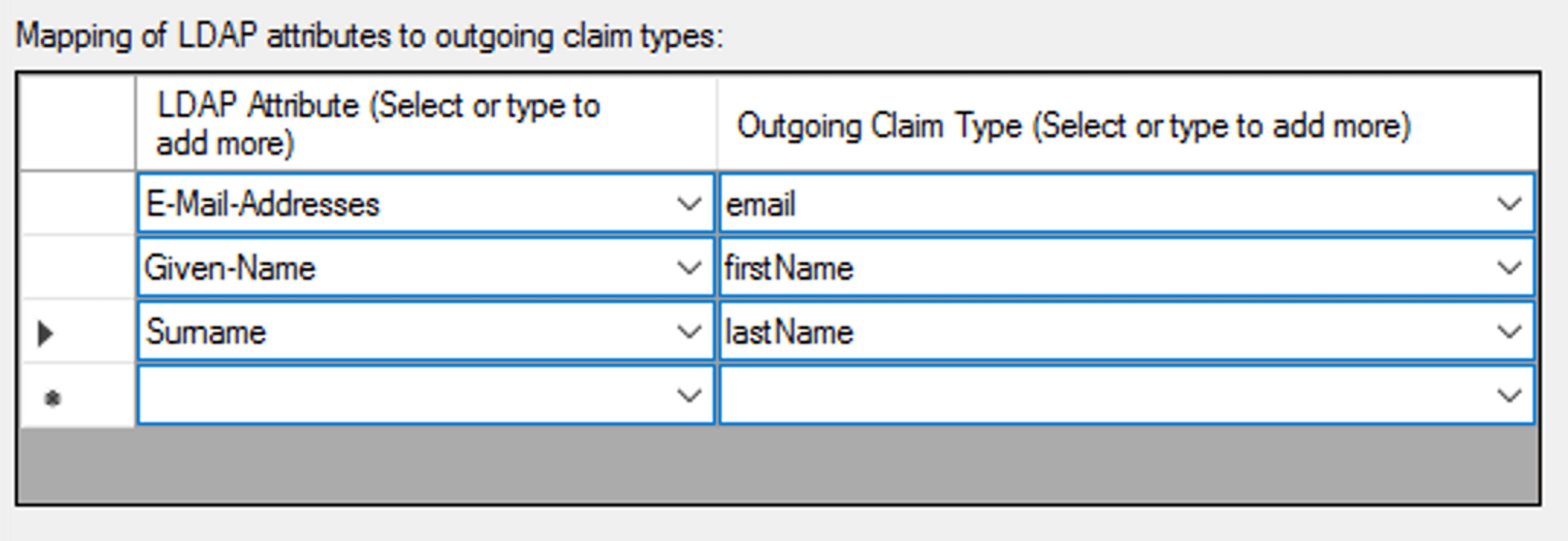

В таблице укажите следующие значения:

Завершайте конфигурацию по нажатию на «Finish».

Также мы можем с вами согласовать обработку в Пачке других полей, под ваш сценарий использования. Для передачи добавьте соотвествующий маппинг в эту табличку, и сообщите нам название кастомного «Outgoing Claim Type»

Название поля профиля сотрудника в Пачке и соответствующего ему названия атрибута:

Так же вы можете передать в Пачку любые другие текстовые поля, которые есть в вашем каталоге. Например, руководителя сотрудника или его день рождения. Для этого необходимо:

После настройки маппинга сообщите об этом нашей команде поддержки для подключения.

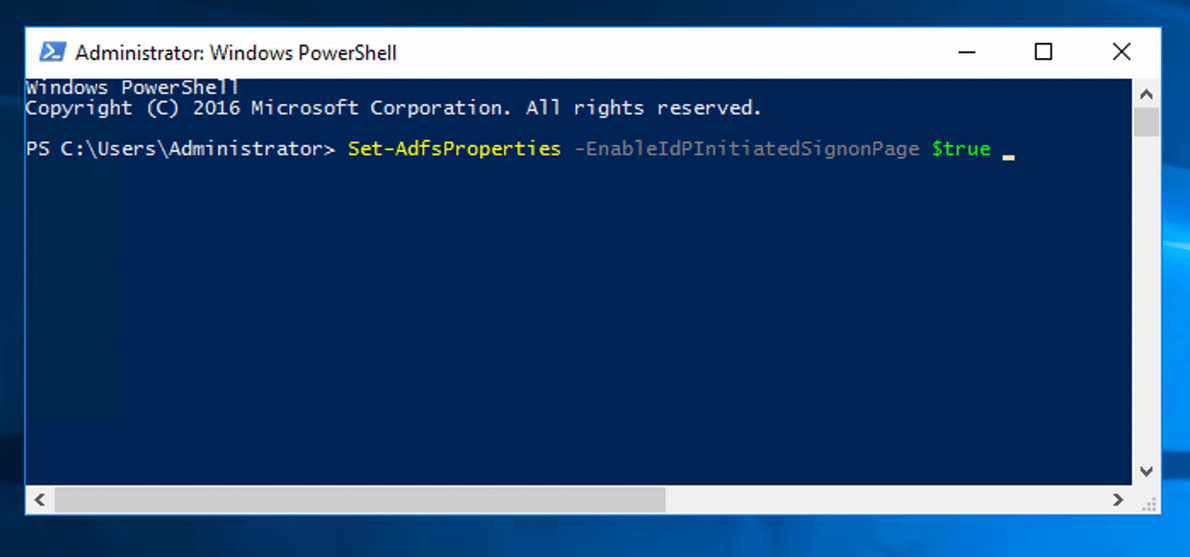

Ошибка на странице авторизации в ADFS

Для включения возможности авторизации через Identity Provider необходимо выполнить PowerShell команду:

Set-AdfsProperties -EnableIdPInitiatedSignonPage $true

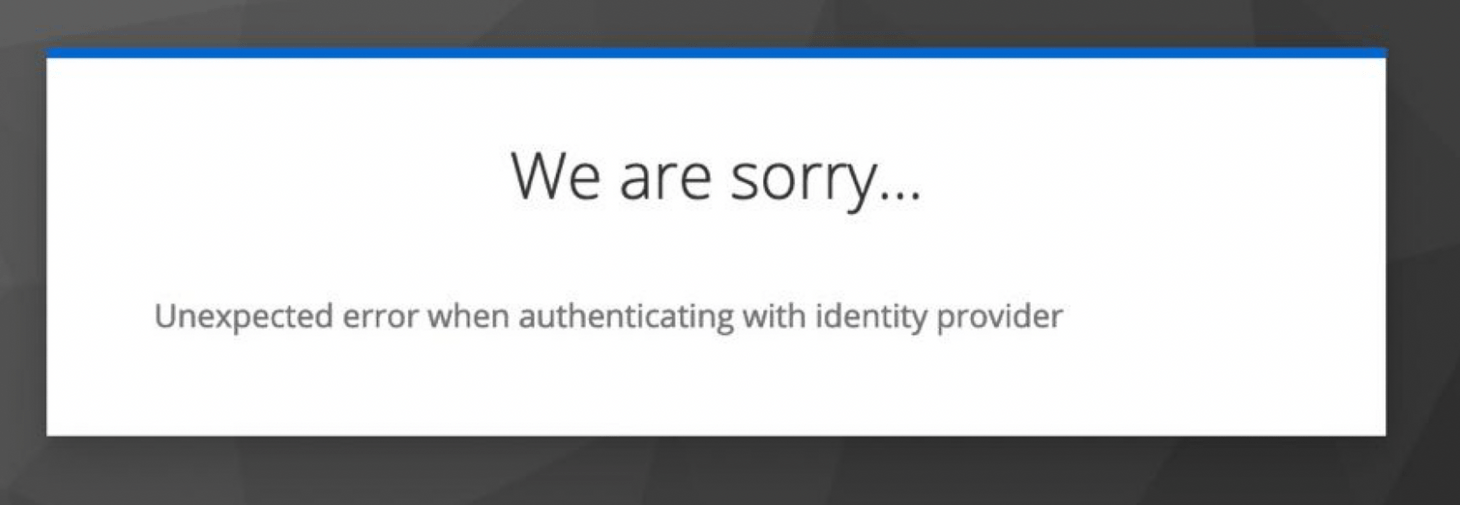

Ошибка после успешного входа в ADFS

Возможно, на сервере установлено неправильное время. Проверьте синхронизацию NTP.

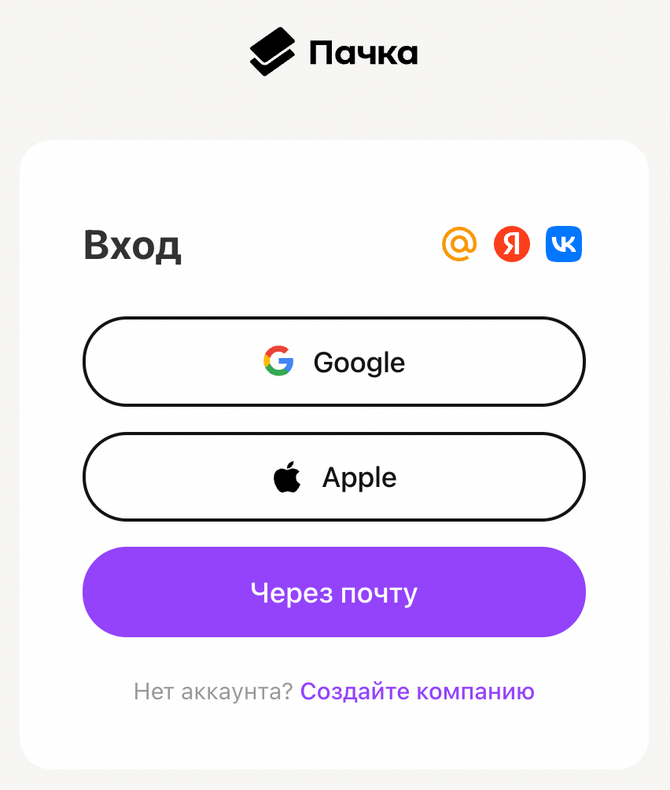

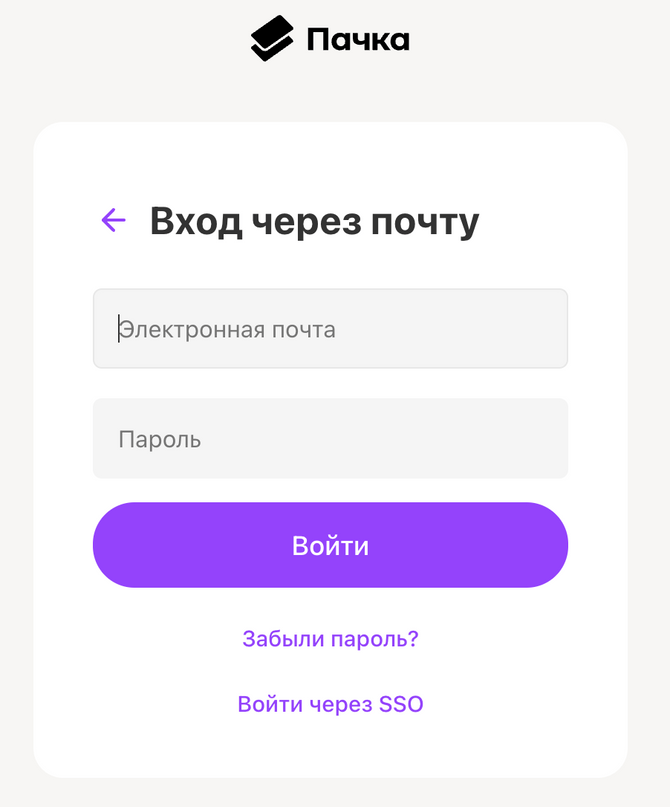

На экране входа в Пачку нажать «Через почту».

Нажать «Войти через SSO».

В поле почты ввести свою рабочую почту в AD.

Выполнить вход через систему своей компании.

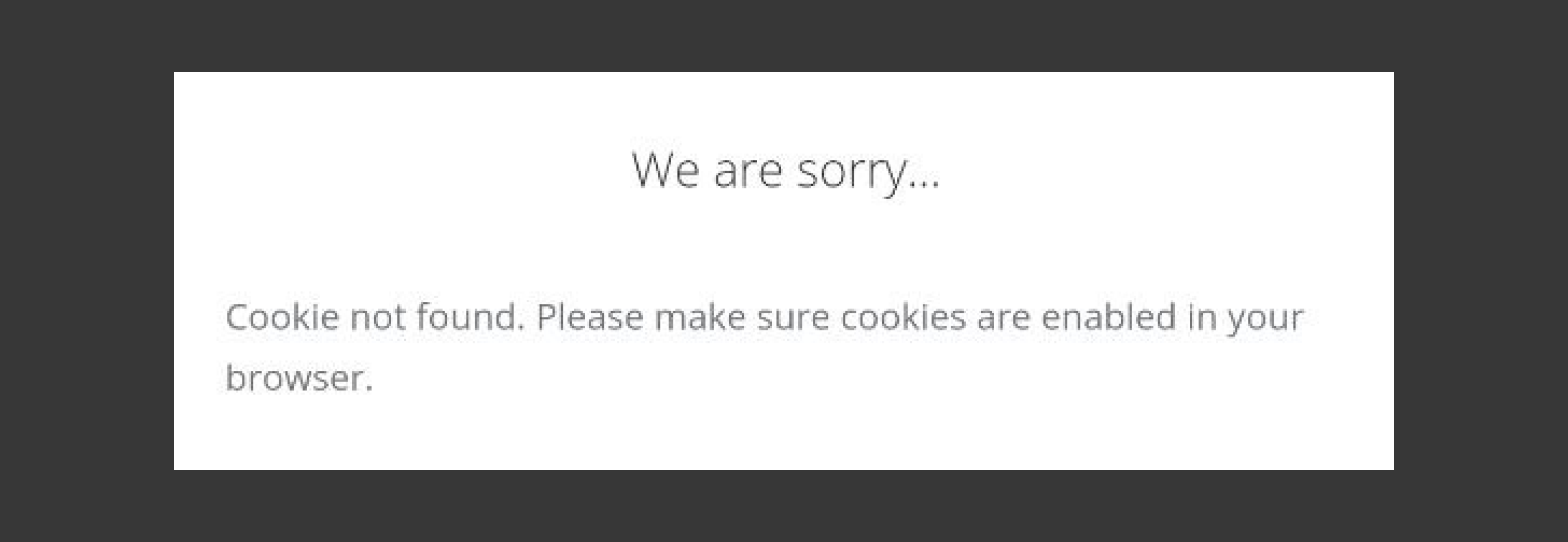

Ошибка «Cookie not found»

Если на мобильном устройстве при входе возникает ошибка «Cookie not found. Please make sure cookies are enabled in your browser», поменяйте браузер по умолчанию, в котором открываются ссылки, на Google Chrome.